03 Octobre 2024

[Projet Open Source] Présentation du Host Connector par GLIMPS !

Articles

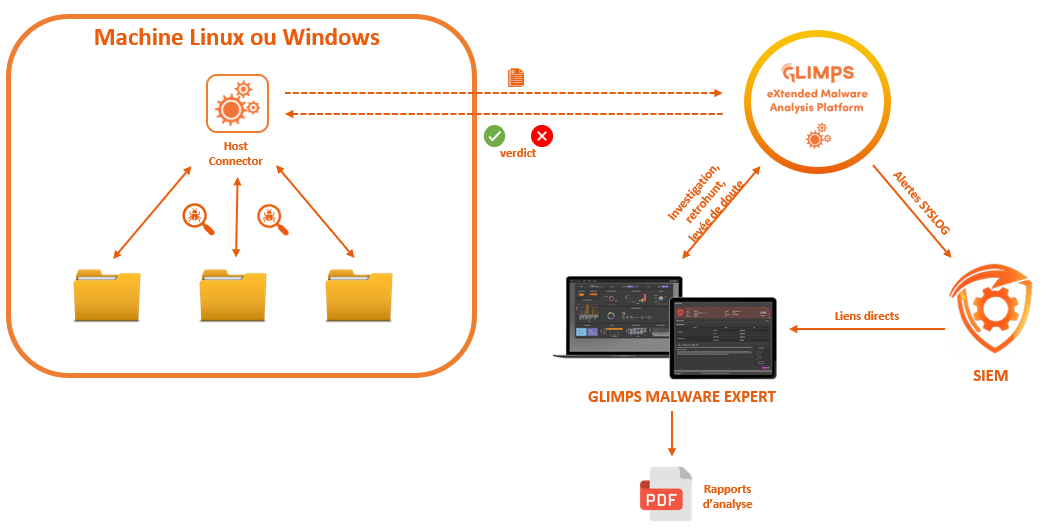

GLIMPS a créé le Host Connector : un outil open source écrit en Go, qui permet de surveiller en temps réel des répertoires sur vos systèmes Windows et Linux, en scannant les fichiers au travers de l’API GLIMPS Malware Detect pour une analyse approfondie.

Il vous aide à vous protéger de manière proactive des éventuelles menaces présentes dans votre environnement.

Fonctionnalités principales

Le Host Connector propose des fonctionnalités pensées pour maximiser l’efficacité de la détection de malwares, tout en simplifiant l’expérience utilisateur :

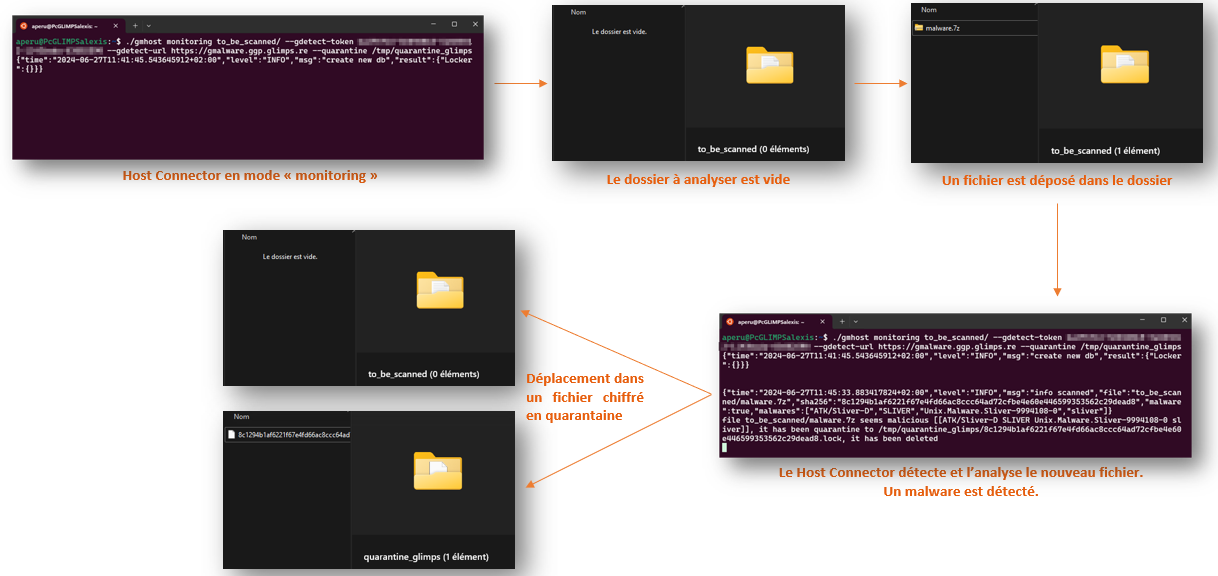

Surveillance en temps réel et extraction automatisée

L’outil surveille continuellement les répertoires configurés.

Il détecte les événements de création et modification de fichiers. Dès qu’un fichier est ajouté ou modifié, il est automatiquement envoyé à GLIMPS pour une analyse anti-malware instantanée.

Cette surveillance en temps réel garantit que toute modification potentiellement malveillante est rapidement identifiée et ce, même pour des fichiers contenus dans des archives volumineuses (ZIP, RAR, ISO,…).

Scan de fichiers

En plus de la surveillance continue, le Host Connector permet d’effectuer des scans manuels.

Que vous préfériez lancer un scan via la ligne de commande ou simplement faire un clic droit sur un fichier sous Windows, la flexibilité est au rendez-vous :

- Le connecteur envoie les fichiers à GLIMPS Malware via l’API Detect.

- 2 modes de fonctionnement possibles : scan manuel ou programmé.

- Le connecteur traite les résultats des scans et prend des actions appropriées au verdict.

Mise en quarantaine

En cas de détection de menace, le fichier concerné est immédiatement déplacé dans un dossier de quarantaine chiffré.

Cela garantit que le fichier malveillant ne puisse pas endommager votre système ou propager l’infection, tout en vous offrant la possibilité de le traiter en toute sécurité.

En fonction de la configuration effectuée, il est possible de supprimer directement les menaces.

Exemple d’utilisation du Host Connector en mode “Supervision” avec mise en quarantaine

Pourquoi adopter Le Host Connector ?

En tant qu’outil polyvalent, Host Connector est une réponse simple, efficace et automatique pour vous protéger contre les menaces.

Si vous êtes administrateur système, il pourra par exemple s’assurer qu’il n’y ait pas de menaces sur des fichiers stockés dans des partages réseau ou des services de cloud utilisés dans votre entreprise, tels que NextCloud, OneDrive, ou Google Drive pour ne citer qu’eux.

Si vous êtes développeur, il pourra vérifier les packages présents sur un dépôt ou au sein d’une chaîne CI/CD.

Les options de configuration au travers d’un .json ou comme paramètre en ligne de commande sont nombreuses pour répondre aux différents besoins.

Etant basé sur l’API GLIMPS Malware Detect, il est également possible d’investiguer plus en profondeur sur les fichiers analysés, et ce au travers de GLIMPS Malware Expert.

Exemple d’intégration du Host Connector

Comment démarrer ?

Host Connector est disponible sur notre GitHub. Vous y trouverez le code source, les instructions d’installation et de configuration, ainsi qu’une documentation complète pour vous guider dans la prise en main de l’outil.

En Conclusion

Le Host Connector se positionne comme un outil “couteau suisse” pour renforcer la sécurité des fichiers en temps réel, offrant une protection proactive et automatisée, adaptée aux environnements et aux besoins des entreprises en matière de cybersécurité.

En tant que projet open source, nous invitons les développeurs, chercheurs en sécurité et curieux à explorer le code, à proposer des améliorations et contribuer à faire évoluer cet outil. Ensemble, nous pouvons construire un environnement numérique plus sûr pour tous !

Vous souhaitez en savoir plus sur l’intégration de GLIMPS Malware avec le Host Connector ?

Contactez dès aujourd’hui nos experts pour planifier une démonstration personnalisée et découvrir comment cette solution peut répondre à vos besoins en matière de cybersécurité.